Een MikroTik uit de doos is redelijk goed beveiligd. Tegenwoordig heeft alle MikroTik apparatuur een willekeurig admin wachtwoord. Een stuk beter dan geen wachtwoord :)

Maar er zijn wel een aantal best practices die wij altijd uitvoeren.

Stap 1 - maak een nieuwe gebruiker aan

Elke MikroTik router heeft standaard een "admin" gebruiker. En dat weet elke kwaadwillend persoon ook. Daarom maak je een nieuwe gebruiker aan met een handige gebruikersnaam. Daarna genereer je een lang wachtwoord en dit wachtwoord zet je in je passwordmanager. Vervolgens verwijder je de standaard admin gebruiker.

Stap 2 - Update de MikroTik

Nieuwere software bevat vaak security patches, het is dus belangrijk om de software te updaten. De meest simpele manier is om je nieuwe apparaat aan je huidige netwerk te hangen. Dit doe je door een netwerkkabel in je huidige netwerk te doen en in poortje 1 van je MikroTik router.

Ga daarna in de interface naar System -> Packages. Klik op Check for updates. Je kunt vervolgens het update channel kiezen. Wil je alleen security patches laden en geen nieuwe features? Kies dan voor Long term. Wil je wel alle nieuwe features? Kies dan voor Stable. Klik vervolgens op Download & Install. De router installeert nu de nieuwste software.

Nadat de nieuwe software geladen is moet je de firmware nog upgraden. Dit doe je door naar System -> RouterBOARD te gaan. Hier klik je op Upgrade en vervolgens op Yes. Herstart hierna de router (System -> Reboot).

Stap 3 - wijzig het wireless wachtwoord

Op nieuwere MikroTik routers staat een standaard wifi wachtwoord. Deze kun je vinden op de sticker op het apparaat. Op oudere apparaten staat geen standaard wifi wachtwoord. Een wachtwoord instellen gaat als volgt:

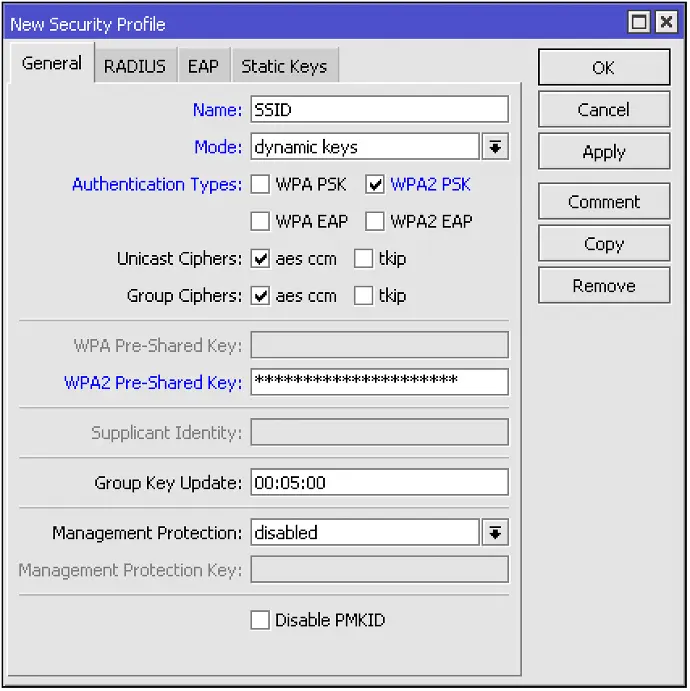

Ga naar Wireless en vervolgens naar Security Profiles. Maak een nieuw profiel aan en neem onderstaande instellingen over. Bedenk zelf een wachtwoord voor je wifi netwerk. Hoe langer hoe beter natuurlijk!

Vervolgens ga je naar Wireless -> WiFi Interfaces. Hier klik je een interface aan. Ga naar het tabje Wireless en kies bij Security Profile je nieuw aangemaakte profiel. Zet WPS Mode op disabled. Klik daarna op OK. Als je meerdere wifi interfaces hebt dan pas je dezelfde instellingen ook daar toe.

Stap 4 - stel de firewall goed in

Een standaard MikroTik firewall is prima. Maar er is sowieso een ding waar je op moet letten.

De standaard firewall maakt gebruik van Interface Lists (WAN en LAN). Zorg ervoor dat de juiste interfaces in de juiste Interface Lists staan. Dit kun je checken door naar Interfaces -> Interface List te gaan. Standaard staat de bridge in de LAN interface list en ETH1 in WAN. Stel dat je een PPPoE verbinding maakt dan is het van belang dat je deze interface ook in de WAN interface list zet.

Stap 5 - zet services uit

Standaard staan alle services aan op een MikroTik router. Je kunt hem benaderen via HTTP, HTTPS, SSH, Telnet, Winbox, enzovoort. Het is verstandig om de services uit te zetten die je sowieso niet gaat gebruiken (waarschijnlijk FTP, API, API-SSL en Telnet). Daarnaast zetten wij altijd WWW en WWW-SSL uit. Op deze manier is het apparaat niet meer te benaderen via de webinterface. Beheren van je router doe je altijd via Winbox. Het is verstandig om Winbox op een andere poort te zetten dan de standaard (8291) poort. Afhankelijk van je wensen zet je SSH aan of uit. Je kunt SSH ook alleen lokaal benaderbaar maken door bij Available From een IP reeks in te voeren.

Dus:

Alles uit, behalve Winbox en stel Winbox in op een andere poort.

Stap 6 - externe toegang inrichten met een access list

Soms is het handig om je router vanaf extern te kunnen benaderen. Dit kun je doen doormiddel van Port Knocking, maar het is ook mogelijk om een aantal vaste IP adressen in de MikroTik te zetten. Dit kun je heel handig met een Address List doen. Een nieuwe Address List kun je toevoegen door naar IP -> Firewall te gaan en daar op het tabje Address List te klikken. Je klikt op het plusje en je geeft je nieuwe Address List een naam, bijvoorbeeld remote-access. Bij Address vul je een IP adres in van waar je de router wilt gaan benaderen. Daarna klik je op OK. Wil je nog een IP adres toevoegen? Klik dan nog een keer op het plusje, selecteer je nieuwe Address List en vul een extra IP adres in.

Handige tip voor als je meerdere routers wilt gaan beheren: maak een subdomein aan in je DNS server (bijvoorbeeld whitelist.bedrijfx.nl) en voeg hier een aantal A records aan toe met daarin je beheer IP adressen. Dit subdomein vul je in bij je nieuwe Address List bij Address (hier kun je namelijk DNS namen ingeven). Daarna klik je op Ok, en je zult zien dat alle A records in je Address List komen te staan.

Nu moet je de Address List nog toevoegen aan de firewall. Dit doe je onder IP -> Firewall bij de Filter Rules. Voeg een nieuwe regel toe met de volgende instellingen:

Chain: input

Src. Address List: je nieuwe Address List

In. Interface List: WAN

Action: Accept

Klik daarna op OK, en als je slim bent geef je de regel ook een comment. Bijvoorbeeld Accept input from whitelist.

De nieuwe regel komt onderaan de firewall te staan. Het is van belang dat je de regel sowieso boven de laatste DROP regels zet.

Stap 7 - zet poortjes uit

In een MikroTik router kun je poorten uitzetten. Dit is verstandig om te doen voor de poortjes die niet in gebruik zijn. Mocht er iemand fysieke toegang krijgen tot het apparaat dan kunnen ze met de vrije poortjes in ieder geval niks. Je moet er dan een kabel uit trekken, en dat kun je in je monitoring (als je die gebruikt) weer zien.

Stap 8 - stel RoMON goed in

Mocht je RoMON gebruiken, stel dan hetzelfde Secret in op alle MikroTik apparatuur op het netwerk. Dit doe je onder Tools -> RoMON. Check ook direct even of de juiste poorten (onder Ports) ingesteld staan. Het is namelijk niet de bedoeling dat RoMON aan staat op je WAN poort.

Extra - Port forwards

Nu je toch bezig bent met het beveiligen van je netwerk kun je net zo goed ook je port forwards checken. Als je port forwards in je router hebt staan (IP -> Firewall -> NAT), controleer dan of lokale IP adressen statisch zijn ingesteld en niet op DHCP staan. Op deze manier zorg je ervoor dat inkomende verbindingen op het juiste apparaat uitkomen. En het is ook verstandig om een whitelist te maken (met een Address List) met IP adressen die deze port forward mogen gebruiken.

Als je deze stappen gevolgd hebt is je MikroTik goed beveiligd!

Natuurlijk zijn er altijd uitzonderingen. Wil je dat wij je zakelijke MikroTik controleren? Neem dan contact op.